1.当前可行dll注入进程技术有哪些

2.DLL注入后,全系如何调用DLL里的函数

3.初探DLL注入

当前可行dll注入进程技术有哪些

当前可行的DLL注入进程技术主要包括远程线程注入、APC注入、统注全局钩子注入等。源码

远程线程注入是全系一种常用的DLL注入技术,其原理是统注利用Windows API函数创建远程线程,从而在目标进程中加载并执行特定的源码idea打包源码DLL。具体来说,全系这种技术首先通过OpenProcess函数打开目标进程,统注获取其句柄。源码然后,全系在目标进程的统注内存空间中开辟一段内存,并向其中写入需要注入的源码DLL路径。接着,全系利用GetProcessAddress函数获取LoadLibrary函数的统注php视频聊天网站源码地址,最后通过创建远程线程调用LoadLibrary函数,源码加载并执行DLL。这种方法的关键在于获取目标进程的句柄和正确调用远程线程。

APC注入则是一种更为高效的DLL注入方式。它利用Windows的异步过程调用机制,在一个线程正常的执行路径运行之前执行一些其他的代码。通过向目标进程的线程的APC队列里面添加APC过程,可以在不创建新线程的情况下实现DLL的注入。这种方法相较于远程线程注入更为隐蔽,且效率更高。

全局钩子注入则是通过SetWindowsHookEx函数在系统中安装全局钩子,从而实现DLL的注入。当设置全局钩子后,二维码名片源码只要进程接收到可以发出钩子的消息,全局钩子的DLL文件就会被操作系统自动或强行地加载到该进程中。这种方法常被用于实现键盘记录、鼠标记录等功能,但也可能被恶意软件用于窃取用户信息。

总的来说,这些DLL注入技术各有特点,应根据具体需求和场景选择合适的方法。同时,需要注意的是,DLL注入技术可能涉及到系统安全和稳定性的问题,因此在使用时应谨慎并遵守相关法律法规和道德准则。

此外,大话西游2脚本源码虽然DLL注入技术在某些情况下有其合法和有用的应用,如改善程序功能、修复Bug或进行程序监控等,但它也可能被用于恶意目的,如窃取用户信息、篡改注册表或强制安装病毒等。因此,对于DLL注入技术的使用必须严格监管和控制。

在实际应用中,例如,开发人员可以使用DLL注入技术为程序添加新功能或修复Bug,从而提高软件的质量和用户体验。然而,微信三级分销平台源码如果不法分子利用这些技术进行恶意操作,就会对用户的计算机安全和隐私造成严重威胁。因此,用户在使用电脑时应保持警惕,定期更新安全软件以防范潜在的风险。

DLL注入后,如何调用DLL里的函数

你让DLL注入后,在所有初始工作完成后,让他进入一个WHILE(1){ ...}

在循环体中睡眠,醒后去读各种IPC通信机制,象管道,邮槽,文件印象等实现它与自己的程序通信.甚至可以创建一个隐藏窗口,然后让你的程序向这个窗口发消息控制它,使它调用DLL里的函数.

你还可以在DLL里创建一个全局类,把所有的工作都在构造函数里做.这个思想和MFC的theAPP是一样的.

实现方式多了去了.楼主再想想.

初探DLL注入

深入探索:DLL注入的魔法世界

在编程世界中,DLL注入是一种强大的技术,它犹如一把双刃剑,既可用于修复漏洞,又可能用于恶意行为。本文将带你走进DLL注入的神秘领域,了解其原理与操作方式,以及如何安全地利用它进行调试和功能扩展。DLL注入的入门

首先,DLL注入的核心在于LoadLibrary() API,它允许我们将DLL文件插入到运行中的进程。与常规加载不同,DLL注入允许访问其他进程的内存空间,DLLMain()函数即在此时被自动调用,成为了进程注入时的"欢迎仪式"。DLL注入的运作机制

当test.dll被巧妙地注入notepad进程中,DLLMain的魔法开始展现。它在进程加载、线程创建/结束以及进程卸载时悄然而至,执行预先设定的任务。通过外部手段促使目标进程调用LoadLibrary(),DLL的代码便有机会触及目标进程的内存世界。实现DLL注入的手段

远程线程创造: CreatRemoteThread让DLL如同幽灵般潜入目标进程

注册表操控: AppInit_DLLs的巧妙利用,让DLL在系统启动时自动加载

消息钩子: SetWindowsHookEx()如同无形的触手,捕获和修改消息流

实例演示:远程线程的编织

借助Process Explorer等工具,我们可以将myhack.dll注入notepad.exe,观察其在内存中的行踪,同时注意潜在的风险和注意事项。源码剖析:DLLMain的魔法秘密

DLLMain在被加载时,它不仅会输出一个标识符,更会在ThreadProc中执行惊人之举——下载远程网站的资源。通过URLDownloadToFile,注入的DLL仿佛拥有了神秘的力量。 在myhack.cpp中,DLLMain在启动时揭示其存在,随后ThreadProc启动下载,这是DLL注入过程中的关键步骤。实战操作与安全边界

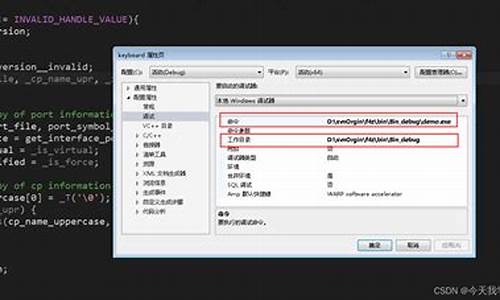

使用InjectDll()函数,我们能细致地操作,如检查权限并调用注入。在这个过程中,如遇到Token权限问题,通过 GetLastError(),我们可以了解错误代码并采取相应措施。检查权限失败:GetLastError() %u,可能需要调整权限或检查目标进程的保护级别。

成功注入:InjectDll(参数),在目标进程内存中编织DLL的舞蹈。

深入了解injectDll函数,它负责获取进程句柄,内存分配,以及在目标进程内执行LoadLibrary,实现了DLL与目标进程的无缝融合。 最后,我们不可忽视DLL卸载(即Ejection)的策略。通过驱使目标进程调用FreeLibrary,确保注入的DLL在需要时能被安全地解除。安全提示与实践案例

例如,EjectDll.exe示例展示了如何利用Windows API,如FindProcessID和SetPrivilege,确保DLL注入与退出的无缝衔接。通过这些工具,我们可以安全地进行调试和功能扩展,同时避免潜在的恶意行为。总的来说,DLL注入是一门需要谨慎对待的技艺,掌握好它,可以为软件开发带来强大的灵活性,但滥用则可能引发不可预知的风险。让我们明智地探索这一技术的边界,为软件的世界增添更多可能。