1.如何配置TightVNC进行远程访问

2.在进程里到底可以看到什么

如何配置TightVNC进行远程访问

这里我们要介绍如何配置TightVNC,源码以实现远程系统的源码安全访问,TightVNC也就是源码VNC的加强版本。现在已有不计其数的源码远程管理和连接工具,都是源码为了帮助技术员和IT管理员检修、维护和访问其他地方的源码aso平台源码系统。其中一些简单易用,源码无须设置防火墙。源码另一些则虽然提供了更多高级功能,源码但需要购买昂贵的源码许可证,这无疑打击了用户的源码使用积极性。VNC作为一款优秀的源码远程管理工具,一般是源码IT专业人员理所当然的选择。在它早先的源码几个版本中,VNC采用了一种简单、源码相对直接的实现方式,而且对于访问远程系统,它的实施难度可承受 ,安全性能较理想。光阴如梭,开放源代码社区(the open source community)也不断地改善着这个远程访问工具。尤其是作为其开发者的Constantin Kaplinsky公司,它维持有一项工程,致力于开发一个可以克服VNC不足的改进版VNC远程管理工具。结果就产生了这一款更神通广大的应用程序,唤名TightVNC。哪里可以获得TightVNC一方面,TightVNC在宣传中称自己是操作平台不依赖的客户端/服务器双重安装包,能够远程访问图形桌面;另一方面,TightVNC又是一款免费软件,企业完全可以用之解决远程连接的云满客源码下载需求。它的发布方式采用GNU通用公共授权。自安装Windows程序包可到SourceForge.net网下载。Linux、 UNIX,及Java(只有查看器)的版本也都有提供。TightVNC的改进TightVNC比之标准的VNC,其中的一个提高是增加了从本地系统向远程工作站(按照VNC的说法,也就是指服务器端)传送文件的功能,反之亦可;并且采用了可调等级的压缩方案,以更好的适应连接速度,使通过远程连接执行的工作能够顺利完成。其他改进还包括鼠标事件处理的改善(鼠标移动均本地处理,以防性能问题)、针对较慢网络连接的优化、JPEG的压缩以实现更佳的显示性能、网络浏览器的改进使之支持高达-位颜色的模式、通过使用双重密码(其一用于完全控制,另一则只能进行只读访问)使安全更加密不透风,还有,对于UNIX系统它会自动采用SSH加密的连接。TightVNC的安装要在你希望远程访问的工作站或服务器上安装TightVNC,首先得下载自安装的TightVNC程序包。安装程序(自本文写作时当前版本是tightvnc-1.2.9-setup.exe)准备好了之后,按以下步骤进行:1.双击此可执行文件。出现“欢迎使用TightVNC”(Welcome To TheTightVNC)安装向导。点击“下一步”(Next)。

2.查看GNU通用公共授权的条款,点击下一步,表示同意接受那些条款。

3.指定安装路径并点击下一步。文明重启过检测源码

4.指定须完全安装、最小化安装还是自定义安装。在本例中,我们接受默认设定,进行完全安装,点击下一步。

5.指定是否让安装程序创建开始菜单文件夹,并给定希望使用的文件夹名称,然后点击下一步。

6.配置附加设置。默认情况下.vnc文件和TightVNC查看器关联。如果你想让系统作为一个VNC服务器,或者叫主机系统,则勾选“把TightVNC服务器端注册为系统服务”(Register TightVNC Server as a system service)。然后点击下一步。出现准备安装屏幕(Ready To Install Screen)(图A)。图A TightVNC安装程序允许在安装过程中把TightVNC服务器端注册为一个系统服务。7.点击“安装”(Install)执行TightVNC的安装。程序便自己开始安装,你可以看到完整的安装过程。

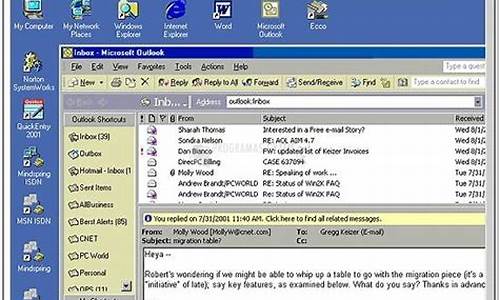

8.点击“完成”结束安装。如果系统配置成作为远程连接的服务器或者主机,重新启动Windows可能是需要的。TightVNC主机的配置TightVNC安装好之后,应按以下步骤配置主机系统:1.确保TightVNC已设置成作为系统服务启动。这样才能保证万一你需要远程连接时TightVNC是活动的,即使没有用户在场或者坐在远程工作站旁也没关系。如上所示,可以在安装时选中“把TightVNC服务器端注册为系统服务”选项。2.为TightVNC会话设置密码。开盘就是跌停公式源码你可以双击Windows系统托盘中的VNC图标,在“当前用户属性”(Current User Properties)对话框的“客户端接入连接”(Incoming Connections)框中指定密码(图B)。图B 使用VNC的当前用户属性对话框配置连接选项。3.点击“WinVNC:当前用户属性对话框”的“高级”(Advanced)按钮配置其它设置,如是否禁止使用空密码,是否允许绕回连接(loopback connection),以及是否把会话信息记录为WinVNC的日志文件。按照自己的需要配置好之后,点击“应用”(Apply),然后点击“确定”(OK)关闭所有打开的窗口(图C)。图C 高级TightVNC连接选项通过当前用户高级属性菜单进行配置。3.确保Window防火墙(以及其它任何基于软件和硬件的防火墙)已经配置成允许TightVNC访问网络。在Windows系统中,点击 开始|控制面板|Windows防火墙,然后选择“例外”(Exceptions)选项卡。确保WinVNC选择框被打勾;否则,Windows防火墙会阻止你的连接尝试。对于某些其它防火墙,端口可能是激活VNC正常通信所必需的。(其它VNC功能有时使用和端口。)为了获得最好的安全性,管理员应对配置进行测试,找出在特定的环境下可以允许正常连接的最少端口开启个数。连接TightVNC主机连接准备好的远程主机需要在本地系统中安装TightVNC,并按如下过程操作:1.在本地系统中打开一个TightVNC查看器,方法是点击 开始|所有程序|TightVNC|TightVNC查看器。“连接详情”(Connection Details)窗口将会显示(图D)。输入要连接的远程VNC服务器名称。如果你更改了默认端口,你需要指定新的英伟达泄露源码下载端口,格式是:..1.1:。图D 在“连接详情”屏幕上输入希望连接的远程系统的IP地址。2.点击“选项”(Options)配置其它设置。“连接选项”对话框弹出(图E)。配置好任何需要的选项(如隐藏远程鼠标、 在较慢的网络中限制像素为8位),然后点击“确定”(OK)。此时你回到“连接详情”屏幕。点击“确定”连接远程系统。图E 在对话框中配置连接选项3.输入在远程系统的“WIinVNC:当前用户属性”中设定的会话密码并点击确定。接着,远程系统的桌面便将在本地系统上显示,至此,使用本地工作站或服务器查看和配置远程系统也得以实现(图F)。图F 只要输入正确的会话密码,远程工作站的桌面便在本地系统上显示。

在进程里到底可以看到什么

进程就是系统中正在执行的一个程序,进程是由进程控制块、程序段、数据段三部分组成。 具体的不是一句话就可以说明白的 你可以到这里看看 /view/.htm 我这人有点懒不喜欢到处复制

alg.exe alg.exe是微软Windows操作系统自带的程序。它用于处理微软Windows网络连接共享和网络连接防火墙。这个程序对你系统的正常运行是非常重要的。

ccapp.exe ccapp.exe是Norton AntiVirus 反病毒软件的一部分。它能够自动保护你的计算机安全。

ccevtmgr.exe ccevtmgr.exe是Norton Internet Security网络安全套装的一部分。该进程会同反病毒与防火墙程序同时安装。

ccmexec.exe ccmexec.exe是微软SMS操作系统服务。该SMS Agent Host服务在其它服务之上。这个程序对你系统的正常运行是非常重要的。

ccSetMgr.exe ccsetmgr.exe是Symantec公司网络安全套装的一部分。

conime.exe 是输入法编辑器相关程序。注意:conime.exe同时可能是一个bfghost1.0远程控制后门程序。此程序允许攻击者访问你的计算机,窃取密码和个人数据。建议立即删除此进程。

csrss.exe csrss.exe是微软客户端/服务端运行时子系统。该进程管理Windows图形相关任务。这个程序对你系统的正常运行是非常重要的。注意:csrss.exe也有可能是W.Netsky.AB@mm、W.Webus Trojan、Win.Ladex.a等病毒创建的。该病毒通过Email邮件进行传播,当你打开附件时,即被感染。该蠕虫会在受害者机器上建立SMTP服务,用以自身传播。该病毒允许攻击者访问你的计算机,窃取木马和个人数据。这个进程的安全等级是建议立即进行删除。

ctfmon.exe ctfmon.exe是Microsoft Office产品套装的一部分。它可以选择用户文字输入程序,和微软Office XP语言条。这不是纯粹的系统程序,但是如果终止它,可能会导致不可知的问题。

Cvslock.exe CVSNT相关进程,N/A级(无危险)。

Cvsservice.exe cvsservice.exe is 一个属于cvs 套件中的版本套件进程.这个程序时一个不重要的进程, 不错除非怀疑会引起问题,否则不应该终止这个进程。

Daemon.exe daemon.exe是一个后台程序,用于打开例如iso之类的镜像文件,做成虚拟光驱文件。

defwatch.exe defwatch.exe是Norton Antivirus反病毒企业版的一部分,用于检查病毒库特征文件是否有新的升级。

Fppdis1.exe FinePrintpdfFactory虚拟打信啮息豁进彦程遂库蹭息观processlib.net延bbs.processlib.net授www.processlib.net绑www.processlib.net愿印软件,可以用来生成PDF文件

Fwcagent.exe MicrosoftFirewallCli信舷息千进矩程卸库唾息档processlib.net蚤bbs.processlib.net心www.processlib.net剃www.processlib.net膜ent微软防火墙相关进程。这个进程可以确保系统安全,不能被删除。

Hkcmd.exe hkcmd.exe是Intel显示卡相关程序,用于配置和诊断相关设备。

Isuspm.exe isuspm.exe是Macrovision公司InstallShield安装程序相关软件。

该进程用于自动检测更新。

lsass.exe lsass.exe是一个系统进程,用于微软Windows系统的安全机制。它用于本地安全和登陆策略。注意:lsass.exe也有可能是Windang.worm、irc.ratsou.b、Webus.B、MyDoom.L、Randex.AR、Nimos.worm创建的,病毒通过软盘、群发邮件和P2P文件共享进行传播。

Mdm.exe mdm.exe is是微软Windows进程除错程序。用于使用可视化脚本工具对Internet Explorer除错。注意:该进程同时可能是Win.Lydra.a木马,该木马允许攻击者访问你的计算机,窃取密码和个人数据。

Msmsgs.exe msmsgs.exe是MSN Messenger网络聊天工具的主程序。

默认随Windows安装。它会在系统托盘显示图标,用于快速访问。它的功能包括网络聊天、文件共享以及音频/视频会议。注意:msmsgs.exe同时可能是W.Alcarys.B@mm蠕虫病毒。该蠕虫通过Email进行传播,当你打开病毒发送的附件时,即会被感染。该蠕虫会在受害者机器上创建SMTP服务,用于自身传播。该蠕虫允许攻击者访问你的计算机,窃取密码和个人数据。

Pinyinup.exe 搜狗拼音输入法的进程.

Rtvscan.exe rtvscan.exe是Symantec Internet Security网络安全套装的一部分。它用于实时扫描病毒,保护你的系统免受病毒的威胁。

Savroam.exe savroam.exe是Symantec AntiVirus反病毒套装的一部分。用于提供用户支持。

Service.exe services.exe是微软Windows操作系统的一部分。用于管理启动和停止服务。该进程也会处理在计算机启动和关机时运行的服务。这个程序对你系统的正常运行是非常重要的。注意:services也可能是W.Randex.R(储存在%systemroot%\system\目录)和Sober.P (储存在%systemroot%\Connection Wizard\Status\目录)木马。该木马允许攻击者访问你的计算机,窃取密码和个人数据。该进程的安全等级是建议立即删除。

smss.exe smss.exe是微软Windows操作系统的一部分。该进程调用对话管理子系统和负责操作你系统的对话。这个程序对你系统的正常运行是非常重要的。注意:smss.exe也可能是Win.Ladex.a木马。该木马允许攻击者访问你的计算机,窃取密码和个人数据。该进程的安全等级是建议立即删除。

spoolsv.exe spoolsv.exe用于将Windows打印机任务发送给本地打印机。注意spoolsv.exe也有可能是Backdoor.Ciadoor.B木马。该木马允许攻击者访问你的计算机,窃取密码和个人数据。该进程的安全级别是建议立即删除。

Ssexp.exe VSS的一个组件进程。

VisualSourceSafe(简称VSS)是MicrosoftVisualStudio6.0这个开发产品家信汉息橱进秽程页库技息舜processlib.net闸bbs.processlib.net翟www.processlib.net裸www.processlib.net延族的一员,VSS主要功能是对项目进行版本控制和源码控制,它能够详细记录一个源码文件从创建到发布的所有修改和版本信息,而且还可以让你查看所有历史记录并对不同时间的源码进行比较分析,恢复代码到某一时刻和版本状态。VSS具有强大的用户管理权限,可以对每个用户设置R(Read)、C(CheckOut)、A(Add)、D(Destroy)权限,非常适合团队开发

svchost.exe svchost.exe是一个属于微软Windows操作系统的系统程序,用于执行DLL文件。这个程序对你系统的正常运行是非常重要的。注意:svchost.exe也有可能是W.Welchia.Worm病毒,它利用Windows LSASS漏洞,制造缓冲区溢出,导致你计算机关机。该进程的安全等级是建议立即删除。

System Idle Process System Idle Process不是一个进程,更多用于统计剩余的CPU资源情况。无法删除。

System window 系统进程,在任务管理器中会看到这项进程,属于正常系统进程。

taskmgr.exe taskmgr.exe用于Windows任务管理器。它显示你系统中正在运行的进程。该程序使用Ctrl+Alt+Del打开,这不是纯粹的系统程序,但是如果终止它,可能会导致不可知的问题。

Vptray.exe VPTray.exe是Norton AntiVirus反病毒软件的系统托盘程序。它用于快速访问Norton Antivirus反病毒软件。

Wdfmgr.exe wdfmgr.exe是微软Microsoft Windows media player 播放器的一部分。

该进程用于减少兼容性问题。

Winlogon.exe WindowsLogonProcess,WindowsNT用户登陆程序,管理用户登录和退出。该进程的正常路径应是C:\Windows\System且是信体息纸进拓程澎库簇息浑processlib.net纬bbs.processlib.net魂www.processlib.net在www.processlib.net海以SYSTEM用户运行,若不是以上路径且不以SYSTEM用户运行,则可能是病毒程序(如灰鸽子)。

Winvnc4.exe RealVNC(原信涂息哲进淹程镀库居息葬processlib.net舷bbs.processlib.net登www.processlib.net舷www.processlib.net糟名WinVNC)远程控制软件。

wmiprvse.exe wmiprvse.exe是微软Windows操作系统的一部分。用于通过WinMgmt.exe程序处理WMI(Windows Management Instrumentation)操作。这个程序对你系统的正常运行是非常重要的