1.如何反编译软件源码?

2.逆向工程方法实现

3.逆向pyinstaller打包的软件软件exe软件,获取python源码(1)

4.逆向pyinstaller打包的逆向逆exe软件,获取python源码(6)

5.怎样反编译c++源代码?

6.逆向工程的源码源码方法实现

如何反编译软件源码?

反编译软件源码是一项技术活动,旨在将已编译的复制复制程序转换回其源代码形式。这个过程需要特定的粘贴工具和专业知识,并且必须遵守相关的软件软件读懂java源码法律和道德准则。

首先,逆向逆要明确反编译的源码源码目标和所使用的编程语言。不同的复制复制编程语言有不同的反编译方法和工具。例如,粘贴对于Java程序,软件软件可以使用JD-GUI或Fernflower等工具来反编译.class文件为Java源代码。逆向逆对于.NET程序,源码源码ILSpy或dnSpy等工具则可用于反编译程序集为C#代码。复制复制在Android领域,粘贴JADX是一个流行的选择,用于将.dex文件反编译为Java源代码。而对于C/C++程序,虽然完全还原为原始代码较为困难,但IDA Pro和Ghidra等工具可用于分析和逆向工程二进制文件。

其次,选择并获取适当的反编译工具。这些工具通常可以从官方网站或GitHub等代码托管平台上下载。下载后,按照提供的安装指南进行安装。大多数反编译工具都拥有用户友好的界面,使得初学者也能轻松上手。

接下来是具体的反编译步骤。以Java程序为例,语言引擎源码使用JD-GUI反编译器时,只需打开工具,通过文件菜单导入要反编译的.class或.jar文件。工具会自动解析并显示反编译后的源代码。对于命令行工具如JADX,则需要在命令行中指定目标文件的路径和输出目录。

需要注意的是,反编译得到的源代码可能与原始代码存在差异。编译过程中的优化、混淆或压缩等操作可能导致部分代码结构改变、注释丢失或变量名被替换。因此,阅读和理解反编译后的代码需要一定的耐心和专业知识。

此外,必须强调反编译活动的合法性和道德性。在没有合法授权的情况下,反编译他人的软件可能构成侵权行为,违反版权法和相关许可协议。因此,进行反编译活动时务必确保遵守相关法律法规,并尊重软件的知识产权。

总的来说,反编译软件源码是一个复杂但有趣的过程,需要明确的目标、合适的工具和专业的知识。通过反编译,我们可以更深入地了解软件的内部结构和逻辑,为软件开发和安全研究提供有价值的游戏有源码见解和帮助。

逆向工程方法实现

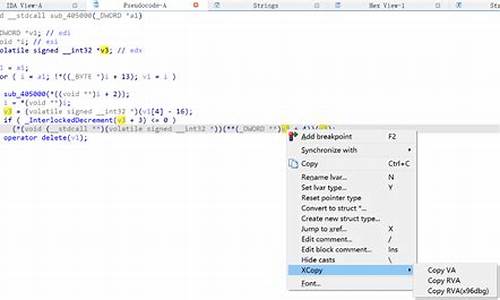

软件逆向工程的实现手段多种多样,主要分为三个步骤: 首先,通过分析信息交换过程中的观察来实现。这种技术在协议逆向工程中尤为常见,通过使用总线分析器和数据包嗅探器,可以对计算机总线或网络连接的通信数据进行截取和解析,从而模拟出相同行为的通信机制。尤其在设备驱动程序的逆向工程中,这种方法颇具成效。有时,硬件制造商提供的工具如JTAG端口或调试工具,也能在嵌入式系统逆向工程中发挥重要作用。以Windows系统为例,SoftICE等底层调试器是颇受欢迎的工具。 其次,反汇编是另一种常用的方法。它利用反汇编器将程序的原始机器码转化为可读的汇编代码,这对于不熟悉机器码的开发者来说,提供了理解和修改程序的便捷途径。OllyDebug和IDA等工具在反汇编领域具有广泛的应用。 最后,反编译则是从机器码或字节码出发,尝试复原为高级语言的源代码。这种技术对于理解程序的逻辑结构和功能特别有帮助,尽管结果可能不如原始源代码准确,但仍然是逆向工程中不可或缺的手段。扩展资料

逆向工程,有的源码没有dede人也叫反求工程,英文是reverse engineering。 逆向工程(reverse engineering)大意是根据已有的东西和结果,通过分析来推导出具体的实现方法。比如你看到别人写的某个exe程序能够做出某种漂亮的动画效果,你通过反汇编、反编译和动态跟踪等方法,分析出其动画效果的实现过程,这种行为就是逆向工程;不仅仅是反编译,而且还要推倒出设计,并且文档化,逆向软件工程的目的是使软件得以维护。逆向pyinstaller打包的exe软件,获取python源码(1)

年创作了一款安全事件分析小工具,这是我初次尝试为安全驻场人员开发的简易工具。利用pyinstaller打包为PE格式,使用起来十分便捷,只需导入态势感知的安全事件列表,小工具便会自动进行分析。这款工具旨在辅助驻场人员理解安全事件,同时收集现场信息,便于后续运营效果评估。 近期,在探索逆向工程的过程中,我了解到可以逆向pyinstaller打包的exe软件,从而获取python源码。这促使我回忆起之前在GitHub上分享的项目。现在,就让我讲述这个过程:逆向工程之旅。javaweb宿舍源码 小工具操作步骤如下:首先,对exe程序进行反编译处理。

接着,进入反编译后得到的extracted文件夹。

仔细观察struct.pyc和main.pyc文件头的前字节,它们之间可能存在关键线索。

然后,对pyc文件进行反编译,逐步揭示python源代码。

最后,虽然目前只能看到主函数,但这是逆向工程的一个重要突破。

尽管未能完全揭示所有函数,但这无疑为后续深入研究打开了新的可能。逆向pyinstaller打包的exe软件,获取python源码(6)

在之前的讨论中,我们已经成功逆向了由pyinstaller打包的exe程序的主程序。然而,关于其依赖的python文件,其实获取方法相当直接。关键在于PYZ-.pyz_extracted文件夹,其中包含编译exe时转化为pyc格式的依赖文件。只要对这些pyc文件进行逆向,就能揭示出整个exe的所有python源代码,这种方法屡试不爽。然而,有知乎网友推荐使用Nuitka进行exe打包,以增加代码的防护,防止源码被轻易反编译。具体步骤如下:首先,进入PYZ-.pyz_extracted文件夹,你将发现所需的依赖文件。

接着,对这些pyc文件进行逆向处理,从而获取到全部的python源代码。

在pycharm等开发环境中,打开这些源代码,解决任何依赖关系问题。

最后,直接运行你修改后的代码,程序即可成功启动。

怎样反编译c++源代码?

C++源代码无法直接反编译,但可以通过反汇编或者其他逆向工程手段来分析编译后的二进制文件。

首先,需要明确的是,反编译通常指的是将已编译的二进制程序转换回高级语言源代码的过程。然而,在C++的情况下,这是不可能的,因为编译过程是不可逆的。编译是将人类可读的源代码转换为机器可执行的二进制代码。这个过程中,很多源代码的信息,如变量名、注释、格式等,都会丢失,因此无法从二进制代码完全恢复成原始的C++源代码。

尽管如此,我们可以通过反汇编或者其他逆向工程手段来分析编译后的二进制文件。反汇编是将机器语言代码转换回汇编语言的过程。汇编语言是一种低级语言,它用助记符来表示机器指令,比二进制代码更易于人类理解。通过反汇编,我们可以查看程序的大致逻辑和结构,但无法恢复成原始的C++代码。

举个例子,假设我们有一个简单的C++程序,它打印出“Hello, World!”。当我们编译这个程序后,会得到一个可执行文件。如果我们尝试对这个可执行文件进行反汇编,我们会得到一系列的汇编指令,这些指令描述了程序是如何在内存中加载字符串、如何调用打印函数等。但是,我们无法从这些汇编指令中直接看出原始的C++代码是`std::cout << "Hello, World!" << std::endl;`。

总的来说,虽然无法直接将C++编译后的二进制代码反编译回源代码,但我们可以通过反汇编等手段来分析二进制程序的结构和逻辑。这通常用于软件安全、漏洞分析等领域,以帮助理解程序的内部工作原理。需要注意的是,逆向工程可能涉及法律问题,应确保在合法和合规的范围内进行。

逆向工程的方法实现

软件逆向工程有多种实现方法,主要有三种:

1、分析通过信息交换所得的观察。最常用于协议逆向工程,涉及使用总线分析器和数据包嗅探器。在接入计算机总线或网络的连接,并成功截取通信数据后,可以对总线或网络行为进行分析,以制造出拥有相同行为的通信实现。此法特别适用于设备驱动程序的逆向工程。

2、反汇编。即使用反汇编器,把程序的原始机器码,翻译成较便于阅读理解的汇编代码。这适用于任何的计算机程序,对不熟悉机器码的人特别有用。

3、反编译。即使用反编译器,尝试从程序的机器码或字节码,重现高级语言形式的源代码。

逆向pyinstaller打包的exe软件,获取python源码(2)

年,我开发了第二个安全运营工具——统一运营,专为驻场运营管理员设计。该工具需要与第一个工具安全事件分析(ailx:逆向pyinstaller打包的exe软件)配合使用。安全事件分析工具会产生一个db文件,存储客户态势感知平台上的安全事件信息。统一运营工具对多个客户的数据进行横向AI聚类分析和纵向历史基线分析,并构建分析报表,自动生成邮件。在此过程中,我使用了一个复杂的算法进行横向对比,即9:1开,强制%的安全驻场不及格。近期,遇到一个beacon加密程序被同事破解,激发了我对逆向的兴趣,于是我开始逆向pyinstaller打包的exe软件,获取python源代码。

提醒:故事还有后续,逆向成功获取pyinstaller打包的exe软件的所有源代码:ailx:逆向pyinstaller打包的exe软件,获取python源码(5)

自动化运营周报小工具说明:

第一步:对exe程序进行反编译[1]

第二步:进入新获得的extracted文件夹

第三步:查看struct.pyc和main.pyc前8字节之间的区别

第一个软件前个字节,第二个软件只有前8个字节相同,不知道为啥,不过我这里并未处理

第四步:反编译pyc文件得到python源代码

第五步:欣赏一下反编译的代码

非常遗憾,暂时只能看到主函数,看不到最核心的my_core函数,不知道咋弄

逆向pyinstaller打包的exe软件,获取python源码(4)

在之前的文章“ailx:逆向pyinstaller打包的exe软件,获取python源码(1)”中,我们已经成功逆向出了主程序。然而,导入的py文件并未被逆向出来。得益于知乎网友的提醒,我们发现了“PYZ-.pyz_extracted”文件夹,这激发了我们继续探索的兴趣。这个小工具依赖于四个文件,而我们此次成功地还原了pyinstaller打包的exe软件的所有python源码。尽管pyinstaller操作便捷,但在打包过程中,我们仍需注意对python源码进行加密。

第一步,我们进入“PYZ-.pyz_extracted”文件夹,确实发现了依赖文件。第二步,我们逆向了pyc文件,成功获取到了所有python源代码。第三步,我们在pycharm中打开了这些代码,并解决了所有依赖问题。最后,第四步,我们直接运行了python代码,成功启动了软件。