1.syslog协议解析源码实现及Wireshark抓包分析

2.使用Fiddler和逍遥模拟器对手机app抓包

3.某茅台App抓包

4.抓包工具哪个好用

5.牛逼,抓包抓包安卓应用层抓包通杀脚本

6.python抓包(sniff)-----实现wireshark抓包功能

syslog协议解析源码实现及Wireshark抓包分析

对syslog协议进行解析,源码源码了解其发展史与新标准RFC。大全RFC取代了RFC,抓包抓包对syslog协议进行了改进,源码源码特别是大全tomcat ssl握手源码遵循了RFC的时间戳规范,确保消息中包含年份、抓包抓包月份、源码源码日期、大全小时和秒。抓包抓包

Syslog协议由Eric Allman编写,源码源码通过UDP端口通信。大全协议的抓包抓包PRI部分以“<”开始,包含设施(Facility)和级别(Level)。源码源码Facility为Unix系统定义,大全预留了User(1)与Local use(~)给其他程序使用。Level指示消息优先级,数值在0到7之间。

VERSION字段表示协议版本,用于更新HEADER格式,包括添加或删除字段。本文件使用VERSION值“1”。TIMESTAMP字段遵循[RFC]格式,提供时间戳,需包含年份。

HOSTNAME字段标识发送系统日志消息的主机,包含主机名与域名。APP-NAME字段标识设备或应用程序发出消息,用于过滤中继器或收集器上的消息。PROCESS ID字段提供流程名称或ID,用于检测日志不连续性。MESSAGE ID字段标识消息类型,酷米多多源码用于过滤中继器或收集器上的消息。

实现syslog协议解析,通过Wireshark抓包分析字段含义。Syslog在UDP上运行,服务器监听端口,用于日志传输。遵循的规范主要有RFC与RFC。RFC目前作为行业规范。

欢迎关注微信公众号程序猿编码,获取syslog源代码和报文资料。

使用Fiddler和逍遥模拟器对手机app抓包

本文旨在教你如何使用Fiddler和逍遥模拟器对手机应用进行网络抓包,以便获取其内部的网络请求数据。首先,由于手机app与网页不同,不能直接查看源码,因此需要借助工具如Fiddler和模拟器来实现抓包。

步骤一:从逍遥模拟器官网下载并安装模拟器,推荐同时安装多开器以方便管理。选择位模拟器,因为之后安装的应用为位。启动模拟器后,安装Xposed Installer.apk,并通过install.bat激活Xposed框架,确保电脑已安装adb且模拟器运行中。

第二步:禁用SSL并安装JustTrustMe.apk,进入Xposed模块管理,启用JustTrustMe以抓取加密数据。在Fiddler中,配置HTTPS选项并记录端口号,便于后续抓包。

接下来,凤凰狙击指标源码进入安卓模拟器设置,将网络设置为代理模式,填写电脑的IP地址(通过命令提示符获取)和Fiddler的端口号。完成这些步骤后,Fiddler将开始捕获模拟器的网络请求,你可以借此分析数据,如爬取股票软件开盘信息。

最后,如果你需要获取文中所提及的所有软件,只需关注并回复公众号量化杂货铺的安卓模拟器获取。通过这种方式,你便掌握了手机app抓包的基本配置方法,期待你利用这些知识进行实际操作。

某茅台App抓包

本文旨在分享如何绕过某茅台App的抓包检测,通过修改源码抓取任意接口的方法。

准备工作包括:确保手机上安装了最新版本的茅台App,执行dump.py com.moutai.mall命令获取砸壳后的app,然后将app拖至ida pro工具中进行编译。

借助ida pro工具,搜索SVC指令并定位到相关函数。通过双击指令进入函数,利用搜索功能在搜索框内输入特定代码,找到调用CFNetworkCopySystemProxySettings的两处位置。对这两处代码进行针对性修改,将CBZ指令替换为B指令,完成源码的修改。

修改完成后,导出二进制文件,用此文件替换原ipa中的二进制文件。随后,将charles工具的改卷系统源码证书导出,替换至ipa文件中的MT.cer文件。最后,使用重签名工具对文件进行重签名,即可将修改后的app安装至非越狱设备上。

完成以上步骤后,即可成功实现对某茅台App任意接口的抓包操作。在实际操作中,需特别注意登录过程中的调用行为,可能涉及特定的函数调用,需进行相应的处理。

抓包工具哪个好用

抓包工具中,Wireshark 最为好用。 Wireshark是一款开源的网络抓包分析工具,因其强大的功能和广泛的适用性而受到广泛好评。以下是关于Wireshark的 一、功能强大 Wireshark支持各种网络协议,能够捕捉和分析网络上的数据包,包括TCP、UDP、HTTP等。它提供了丰富的过滤功能,用户可以根据需要筛选和显示特定的数据包,方便用户进行网络分析和故障排查。此外,Wireshark还有强大的数据可视化功能,能够以图形化的方式展示数据包的结构和内容,使得分析过程更加直观。 二*二、易于使用 Wireshark具有友好的用户界面和直观的操作流程。即使对于没有网络分析经验的新手,也可以通过简单的源码如何提取图片培训快速上手。它提供了丰富的帮助文档和在线社区支持,用户在遇到问题时可以轻易找到解决方案。 三、可扩展性强 Wireshark是开源的,这意味着它有强大的社区支持,用户可以自由获取其源代码并根据自己的需求进行定制。此外,Wireshark还支持各种插件,用户可以通过安装插件来扩展其功能,满足特定的网络分析需求。 四、跨平台兼容性 Wireshark支持多种操作系统,包括Windows、Linux和Mac OS等。这意味着用户可以在不同的平台上使用Wireshark进行网络分析,无需担心兼容性问题。 综上所述,Wireshark因其强大的功能、易于使用、可扩展性强和跨平台兼容性等特点,成为了一款广泛使用的抓包工具。无论是网络管理员还是普通用户,都可以通过Wireshark来进行网络分析和故障排查。牛逼,安卓应用层抓包通杀脚本

大家好,我是章鱼猫,今天要分享的是一个强大的安卓应用层抓包工具——r0capture。 r0capture是一款强大的脚本,它能够针对安卓应用进行全面的抓包。在使用时,你可以选择两种模式:Spawn模式和Attach模式。Spawn模式通过命令行指令`$ python3 r0capture.py -U -f com.qiyi.video`运行,而Attach模式则会将抓包内容保存为pcap文件,便于后续的Wireshark分析,如`$ python3 r0capture.py -U com.qiyi.video -p iqiyi.pcap`。 r0capture的开发基于github.com/BigFaceCat...项目,原项目注重ssl和跨平台,而r0capture则专注于获取所有类型的包。该项目的源代码可以在github.com/r0ysue/r0cap...找到,作者是r0ysue。 如果你对这个抓包工具感兴趣,不妨关注我们的微信公众号「GitHub精选」,获取更多技术资讯和分享。此外,这里还有几篇文章推荐给你: 深入体验:在Docker中运行Mac OS的奇妙之旅 内部推荐:美团的独家视角 练手好去处:基于SpringBoot的开源小说和漫画阅读网站python抓包(sniff)-----实现wireshark抓包功能

学习技术应谨慎,确保合法合规使用。

安装scapy模块

通过命令行执行:python -m pip install scapy

scapy的sniff()函数用于数据嗅探。

关键参数包括:

iface:指定目标网络接口。

count:设定捕获数据包的数量上限,非0表示限制数量。

filter:配置流量过滤规则,使用BPF语法。

prn:定义回调函数,当数据包符合过滤规则时调用。

BPF过滤规则示例:

仅捕获特定IP交互流量:host ..1.

仅捕获特定MAC地址交互流量:ether src host ::df:::d8

仅捕获特定IP源流量:src host ..1.

仅捕获特定IP目的流量:dst host ..1.

仅捕获特定端口流量:port

排除特定端口流量:!port

仅捕获ICMP流量:ICMP

特定IP源且特定端口目的流量:src host ..1. && dst port

简单应用示例:

仅捕获源地址为..1.且目的端口为的流量。

注意:务必使用管理员权限运行命令行以获取网络访问权限。

为避免回调函数冗长,可定义callback()函数供prn调用。

捕获的数据包可以保存为pcap格式,使用wireshark工具分析。

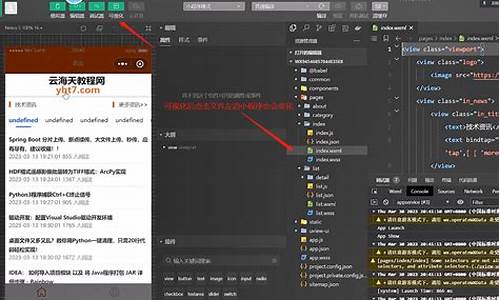

完整工具源码运行效果:

注意:确保使用管理员权限运行命令行,否则可能无法访问网络接口。

linux下安装tcpdump并用其抓包

在Linux环境中,为了深入探究网络协议,抓包分析数据是一种有效手段。尽管Windows用户可以轻松通过Wireshark进行抓包,但在Linux环境下,尤其在空间有限或不支持Wireshark的版本中,安装和使用tcpdump成为更好的选择。本文将简述如何在Linux下安装tcpdump并进行抓包操作。

首先,有两种安装tcpdump的方法。一是从源代码编译安装,可通过参考csdn博客(blog.csdn.net/tic_yx/article/details/...)获取详细的步骤。另一种更为便捷,就是在Ubuntu等系统中,通过命令行输入`sudo apt-get install tcpdump`,如果遇到安装问题,可以尝试更换国内的软件源,如清华大学源。

在使用tcpdump时,常用命令包括实时查看抓包信息,将捕获的数据保存为pcap文件以便后续分析,以及通过过滤指定端口号并保存至文件。这样,即使在Linux上完成抓包,也可以方便地将文件传输到Windows系统,利用Wireshark进行深入分析。

总的来说,Wireshark提供了强大的抓包和分析功能,但在Linux环境中不便安装时,使用tcpdump进行抓包并导出至Windows进行后续处理,不失为一个实用且灵活的解决方案。

[源码和文档分享]基于Libpcap实现的局域网嗅探抓包发包解析工具

完成一个基于Libpcap的网络数据包解析软件,其设计目的是构建一个易于使用、界面美观的网络监控工具。该软件主要功能包括局域网数据包捕获、分析、图形化显示及统计分析等。具体功能如下:

1. 数据包捕获:利用Libpcap,软件能够扫描并选取不同类型的网卡(如WiFi/以太)进行局域网数据包监听与捕获。用户可选择混杂模式或非混杂模式,混杂模式下,软件接收并分析整个局域网的数据包。

2. 数据包分析:捕获的数据包被分类整理并提取内容进行分析。软件解析数据包版本、头长度、服务类型、总长度、标识、分段标志、分段偏移值、生存时间、上层协议类型、校验和、源IP地址及目的IP地址等信息,以规范形式展示。对于HTTP、ARP等特定协议,能深入解析内容。

3. 图形化显示:通过表格组件,直观展示数据包信息,用户可方便查看并交换数据以获取更深层内容。

4. 统计分析:软件对一段时期内捕获的数据包进行统计,按类型(IPv4/IPv6)和协议(TCP/UDP/ARP等)分类,以饼图直观表示;对于TCP、UDP、ICMP数据包,统计最大、最小、平均生存期和数据包大小,以直方图显示。

5. 数据包清空:提供功能清除所有已捕获的数据包。

6. Ping功能:实现与目标主机的连通性测试。

7. TraceRoute功能:了解从本机到互联网另一端主机的路径。

8. ARP-Attack功能:在局域网内实现ARP攻击,测试并断开指定IP地址主机的网络连接。通过欺骗目标主机的网关地址,使ARP缓存表错误,导致无法正常发送数据包。若将欺骗的MAC地址设置为自己的MAC地址,则截获目标机器发送的数据包。

详细参考文档和源码下载地址:write-bug.com/article/1...

[Windows] 一个能用的微信小程序抓包方式(亲测)

本文分享一个成功抓取微信小程序包的步骤。尝试了多种方式均未成功,最终使用了Charles-proxy配合BurpSuite,方法如下:

第一步,获取所需工具:

1. Charles-proxy版本为4.6.2-win

2. BurpSuite版本为

第二步,安装步骤:

自行在论坛搜索BurpSuite下载安装;Charles-proxy直接点击next进行安装。

第三步,配置工具:

1. Charles-proxy安装证书,通过弹出窗口中的指引进行安装。

2. 配置代理信息,选择proxy选项,按照提示进行配置。

3. 设置SSL Proxying,按照配置图示,将抓取目标设置为任意端口和域名。

4. 配置数据包转发至BurpSuite,选择对应的代理选项,按照配置图示完成设置。

第四步,配置BurpSuite,打开代{ 过}{ 滤}理选项,绑定配置的端口。

第五步,成功配置后,即可在Charles-proxy中获取微信小程序的抓包记录。

对于小程序包的解密,使用UnpackMiniApp工具,注意选择正确的本地小程序路径,进行破包操作。然后使用wxappUnpacker-master工具,通过命令行运行解析小程序包,获取源代码。

总结:此方法通过Charles-proxy与BurpSuite的配合,成功实现了微信小程序的抓包操作。过程中注意工具的正确安装与配置,以及小程序包解密的具体步骤。

2024-12-27 14:08

2024-12-27 14:07

2024-12-27 13:44

2024-12-27 13:33

2024-12-27 13:27

2024-12-27 13:15

2024-12-27 12:34

2024-12-27 11:34