【源码偷取器安卓】【商慧源码】【scylladb源码部署】报警 源码_报警系统代码

1.���� Դ��

2.2020-08-25

3.基于Prometheus + Grafana搭建IT监控报警最佳实践(2)

4.单片机毕设开源 51单片机 汽车倒车防撞报警系统 (源码+硬件+论文)

���� Դ��

把下面的报警报代码复制到E的DLL命令里面(这是调用系统API让电脑主板发出BEBE的声音)

.版本 2

.DLL命令 生成声音_, 整数型, "kernel.dll", "Beep", , Beep,用于生成简单的声音

.参数 声音频率, 整数型, , dwFreq,声音频率(从Hz到Hz)

.参数 声音持续时间, 整数型, , dwDuration,参见相关帮助

再在窗口中添加一个时钟控件,和一个按钮控件

控件的名称分别为 时钟1,按钮1,然后复制下面的代码到窗口程序集中!

然后你设置时钟的监控间隔就是了!

.版本 2

.支持库 eAPI

.子程序 _按钮1_被单击

.局部变量 输入的密码, 文本型

.如果真 (输入框 (“输入正确的密码,则程序不再进行监控!”, “解除警报操作”, “”, 输入的密码, #输入密码))

.如果 (输入的密码 = “”) ' 这里的就是你设定的密码

时钟1.时钟周期 = 0 ' 停止监控

.否则

信息框 (“密码错误,解除监控失败!”, , )

.如果结束

.如果真结束

.子程序 _时钟1_周期事件

进程监控处理 ()

.子程序 进程监控处理

.局部变量 已运行的进程, 进程信息, , "0"

.局部变量 i

已运行的进程 = 取系统进程列表 ()

.计次循环首 (取数组成员数 (已运行的进程), i)

.如果真 (已运行的进程 [i].进程名称 = “.exe”) ' .exe是要监控的进行名,可以修改

生成声音_ (, )

生成声音_ (, )

生成声音_ (, )

返回 ()

.如果真结束

.计次循环尾 ()

到此,基本上是解决了你的问题了!我懒发了,直接贴出来!

要是你连几个小操作都不愿意去做,那我就只能怪自己不该回答你的问题了!

--

Prometheus å®ç°é®ä»¶åè¦ï¼Prometheus+Alertmanager+QQé®ç®±æè ç½æé®ç®±ï¼ç®åæµè¯è¿è¿ä¸¤ç§é®ç®±é½å¯ä»¥åéåè¦é®ä»¶ï¼

Prometheuså®ç°é®ä»¶åè¦åçå¦ä¸ï¼

Prometheuså®æ¹æä¸ä¸ªé带çä¸é´ä»¶ï¼alertmanagerï¼éè¿è®¾ç½®rulesè§ååè·¯ç±è½¬åå¯ä»¥å®ç°é®ä»¶åè¦ï¼åææ¯ä½ éè¦æä¸ä¸ªå¯ä»¥åéé®ä»¶çé®ä»¶æå¡ç«¯ï¼å¯ä»¥èªå»ºæè 使ç¨äºèç½å ¬å¸æä¾çå è´¹é®ç®±ï¼

åè¦åçå¾

Prometheuså®æ´æ¶æå¾

æä¹åå¾åºçé误ç»è®ºå¦ä¸ï¼

æ¨èç´æ¥å¨èææºæä½ç³»ç»ä¸ç´æ¥å®è£ PrometheusåAlertmanagerï¼ä¸æ¨èå ¶ä¸ä»»ä½ä¸æ¹å¨å®¹å¨ä¸è¿è¡ï¼å 为æµè¯è¿å¨å®¹å¨ä¸è¿è¡Prometheusåalertmanagerï¼ç»æåºç°å¦ä¸é误æ åµ

第ä¸ç§æ åµæ¯ï¼æçnode-exporteræ线è·æºäºï¼æå¨å ³æºï¼æ¨¡æçªç¶æ线è·æºï¼ï¼Prometheuså´æ示èç¹ä¾ç¶å¨çº¿ï¼ææ¶åå´è½å¤æ£å¸¸æ¾ç¤ºèç¹æ线è·æºï¼çæåè¦åéé®ä»¶

第äºç§æ åµæ¯ï¼æçnode-exporteræ线è·æºäºï¼æå¨å ³æºï¼æ¨¡æçªç¶æ线è·æºï¼ï¼Prometheusæ示èç¹æ线ï¼åè¦çæï¼ä½æ¯æ²¡æåéé®ä»¶ï¼ææå¨æ¢å¤node-exporteråï¼åè¦è§£é¤ï¼é®ä»¶è½æ£å¸¸åéé®ä»¶æ示åè¦å·²ç»è§£é¤ãããã

第ä¸ç§æ åµæ¯ï¼æçnode-exporteræ线è·æºäºï¼æå¨å ³æºï¼æ¨¡æçªç¶æ线è·æºï¼ï¼Prometheusæ示èç¹æ线ï¼åè¦çæï¼æ£å¸¸æååéé®ä»¶ï¼ææå¨æ¢å¤node-exporteråï¼åè¦è§£é¤ï¼é®ä»¶æ²¡æåéåºæ¥ãããã

以ä¸ä¸ç§æ åµä¹åç»å¸¸åºç°ï¼å½æ¶ç¬¬ä¸æ¥ä»¥ä¸ºæ¯èªå·±è®¾ç½®çscrape_intervalä¸åç导è´çï¼ç»æè°è¯å 次ï¼é®é¢æ²¡æ解å³ï¼ç¬¬äºæ¥ä»¥ä¸ºæ¯èªå·±çæå¡å¨æ¶é´æ²¡æåå°ç²¾ç¡®åæ¥ï¼ç¶åæå»è®¾ç½®åé¿éäºçntpæå¡å¨åæ¥ï¼ç»æé®é¢ä¾ç¶æ²¡æ解å³ï¼ç¬¬ä¸æ¥ï¼æ¢ä¸ªæ¹åï¼æalertmanagerè¿ç§»å°èææºæä½ç³»ç»ä¸å®è£ è¿è¡ï¼é®é¢è§£å³ï¼

å京æ¶é´æ¯GMT+8å°æ¶ï¼æäºåå¿çæ¶é´å¯è½æ¯UTCçï¼ä½æ¯å¦ææ¯å¨è¦æ±ä¸å¤ªåå精确çæ åµä¸ï¼UTCæ¶é´æ¯åå好çäºGMTæ¶é´

为äºé¿å æ¶åºçæ··ä¹±ï¼prometheusææçç»ä»¶å é¨é½å¼ºå¶ä½¿ç¨Unixæ¶é´ï¼å¯¹å¤å±ç¤ºä½¿ç¨GMTæ¶é´ã

è¦æ¹æ¶åºæ两个åæ³

1 .ä¿®æ¹æºç ï¼éæ°ç¼è¯ã

2. ä½¿ç¨ docker è¿è¡ Prometheusï¼æè½½æ¬å°æ¶åºæ件

docker run --restart always -e TZ=Asia/Shanghai --hostname prometheus --name prometheus-server -d -p : -v /data/prometheus/server/data:/prometheus -v /data/prometheus/server/conf/prometheus.yml:/etc/prometheus/prometheus.yml -u root prom/prometheus:v2.5.0

æ£æå¼å§

å®è£ alertmanager

容å¨å®è£ æ¹å¼ï¼

docker run -d --name alertmanager -p : -v /usr/local/Prometheus/alertmanager/alertmanager.yml:/etc/alertmanager/alertmanager.yml prom/alertmanager:latest

å å¨å®¿ä¸»æº/usr/local/Prometheusä¸å建ä¸ä¸ªæ件夹alertmanagerï¼ç¶åå¨æ件夹éå建alertmanager.ymlé ç½®æ件ï¼å¾ ä¼æè½æ å°å°alertmanager容å¨éç/etc/alertmanagerç®å½ä¸

globalï¼å ¨å±é ç½®

resolve_timeout: é®é¢è§£å³çè¶ æ¶æ¶é´

smtp_from: åéåè¦é®ä»¶çé®ç®±è´¦å·

smtp_smarthost: é®ç®± SMTP æå¡å°å,è¿éæ¯ä»¥QQé®ç®±ä¸ºä¾ï¼ä¹å¯ä»¥ç¨ç½æé®ç®±ï¼è¿ä¸ªåæä¹å设置zabbixé®ä»¶åè¦æ¶çé ç½®ä¸æ ·

smtp_auth_username: å¦æ没æ设置é®ç®±å«åï¼é£å°±æ¯è´¦æ·å

smtp_auth_password: é®ç®±çææç ï¼ä¸æ¯ è´¦æ·å¯ç ï¼ä½ å¯ä»¥å¨QQé®ç®±æè ç½æé®ç®±ç½é¡µç«¯è®¾ç½®ï¼å¼å¯ POP3/SMTP æå¡æ¶ä¼æ示ï¼åé ç½®zabbixé®ä»¶åè¦çæ¶åå ä¹ä¸æ ·

smtp_require_tls: æ¯å¦ä½¿ç¨ tlsï¼æ ¹æ®ç¯å¢ä¸åï¼æ¥éæ©å¼å¯åå ³éãå¦ææ示æ¥é email.loginAuth failed: Must issue a STARTTLS command firstï¼é£ä¹å°±éè¦è®¾ç½®ä¸º trueãçé说æä¸ä¸ï¼å¦æå¼å¯äº tlsï¼æ示æ¥é starttls failed: x: certificate signed by unknown authorityï¼éè¦å¨ email_configs ä¸é ç½® insecure_skip_verify: true æ¥è·³è¿ tls éªè¯ã

templatesï¼ åè¦æ¨¡æ¿ç®å½ï¼å¯ä»¥ä¸ç¼å模æ¿ï¼æé»è®¤æ¨¡æ¿

Subject: '{ { template "email.default.subject" . }}'

html: '{ { template "email.default.html" . }}'

routeï¼æ¥è¦çåå设置

group_byï¼åç»

group_wait: åç»çå¾ æ¶é´

group_interval: 5m æ¯ç»æ¶é´é´é

repeat_interval: m éå¤é´é

receiver: æ¥æ¶æ¹å¼ï¼è¯·æ³¨æï¼è¿éçååè¦å¯¹åºä¸é¢receiversä¸çä»»ä½ä¸ä¸ªååï¼ä¸ç¶ä¼æ¥éï¼è¿éå ¶å®å°±æ¯éæ©æ¹å¼ï¼æé®ç®±ï¼ä¼ä¸å¾®ä¿¡ï¼wehookï¼victoropsçç

receiversï¼æ¥åæ¹å¼æ±æ»ï¼å³åè¦æ¹å¼æ±æ»

ä¾åï¼

receivers:

- name:'default-receiver'

email_configs:

- to:'whiiip@.com'

html: '{ { template "alert.html" . }}'

headers: { Subject: "[WARN] æ¥è¦é®ä»¶test"}

inhibit_rules: æå¶è§å

å½åå¨ä¸å¦ä¸ç»å¹é çè¦æ¥ï¼æºï¼æ¶ï¼æå¶è§åå°ç¦ç¨ä¸ä¸ç»å¹é çè¦æ¥ï¼ç®æ ï¼ã

å æ¬æºå¹é åç®æ å¹é

alertmanagerå®æ¹æ¯è¿æ ·è¯´ç

Inhibition

Inhibition is a concept of suppressing notifications for certain alerts if certain other alerts are already firing.

Example: An alert is firing that informs that an entire cluster is not reachable. Alertmanager can be configured to mute all other alerts concerning this cluster if that particular alert is firing. This prevents notifications for hundreds or thousands of firing alerts that are unrelated to the actual issue.

Inhibitions are configured through the Alertmanager's configuration file.

å½åå¨ä¸å¦ä¸ç»å¹é å¨å¹é çè¦æ¥ï¼æºï¼æ¶ï¼ç¦æ¢è§åä¼ä½¿ä¸ä¸ç»å¹é å¨å¹é çè¦æ¥ï¼ç®æ ï¼éé³ãç®æ è¦æ¥åæºè¦æ¥çequalå表ä¸çæ ç¾å称é½å¿ é¡»å ·æç¸åçæ ç¾å¼ã

å¨è¯ä¹ä¸ï¼ç¼ºå°æ ç¾å带æ空å¼çæ ç¾æ¯åä¸ä»¶äºãå æ¤ï¼å¦æequalæºè¦æ¥åç®æ è¦æ¥é½ç¼ºå°ååºçæææ ç¾å称ï¼åå°åºç¨ç¦æ¢è§åã

为äºé²æ¢è¦æ¥ç¦æ¢èªèº«ï¼ä¸è§åçç®æ åæºç«¯ é½ å¹é çè¦æ¥ä¸è½è¢«è¦æ¥ï¼å æ¬å ¶æ¬èº«ï¼ä¸ºçæ¥ç¦æ¢ãä½æ¯ï¼æ们建议éæ©ç®æ å¹é å¨åæºå¹é å¨ï¼ä»¥ä½¿è¦æ¥æ°¸è¿ä¸ä¼åæ¶å¹é åæ¹ãè¿å¾å®¹æè¿è¡æ¨çï¼å¹¶ä¸ä¸ä¼è§¦åæ¤ç¹æ®æ åµã

æ¥çæ¯è§årules

ä¸è§£éäºï¼èªå·±ç 究å®æ¹ææ¡£

alertmanagerçé容å¨å®è£ æ¹å¼æ¯

wget /prometheus/alertmanager/releases/download/v0..0/alertmanager-0..0.linux-amd.tar.gz

tar xf alertmanager-0..0.linux-amd.tar.gz

mv alertmanager-0..0.linux-amd /usr/local/alertmanager

vim /usr/lib/systemd/system/alertmanager.service

[Unit]

Description=alertmanager

Documentation=/prometheus/alertmanager

After=network.target

[Service]

Type=simple

User=root

ExecStart=/usr/local/alertmanager/alertmanager --config.file=/usr/local/alertmanager/alertmanager.yml

Restart=on-failure

[Install]

WantedBy=multi-user.target

Alertmanager å®è£ ç®å½ä¸é»è®¤æ alertmanager.yml é ç½®æ件ï¼å¯ä»¥å建æ°çé ç½®æ件ï¼å¨å¯å¨æ¶æå®å³å¯ã

å ¶ä½æ¹å¼åä¸é¢ä¸æ ·

æ¥çæ¯Prometheusï¼æä¹åçå客éæåäºå®¹å¨å®è£ åé容å¨å®è£ çæ¹æ³ï¼èªå·±å»ç¿»é

ç¶åæ¯å¨prometheus.ymléä¿®æ¹ç¸å ³é ç½®

é¦å å»æalertmanagerç注éï¼æ¹æIPå ä½ è®¾ç½®ç端å£å·ï¼é»è®¤æ¯

æ¥çå¨rule_files: ä¸é¢åä¸è§åæ件çç»å¯¹è·¯å¾ï¼å¯ä»¥æ¯å ·ä½æ件åï¼ä¹å¯ä»¥æ¯*ï¼ä¹å¯ä»¥åå 级æ件ï¼*é»è®¤æ¯å ¨é¨å¹é

æ¥çæ¯è¢«çæ§é¡¹ç设置ï¼è¿é设置å®æå¯ä»¥å¨Prometheusç½é¡µéçtargetséçå¾å°

请注æï¼è¿é设置çåæ°ååè¦åruleè§åä¸è®¾ç½®çåæ°ååä¸æ¨¡ä¸æ ·ï¼å¦åä½ çprometheusæå¡ä¼æ æ³å¯å¨ï¼ç¶åæ¥é

å¦æä¸å¨ç¹å®çjobä¸è®¾ç½®scrape_intervalï¼ä¼å 级é«äºå ¨å±ï¼,åé»è®¤éç¨gobalä¸çscrape_interval

æå模æèç¹æ线ï¼æå¨å ³énode-exporteræè Cadvisor

docker stop node-exporter æè 容å¨ID

docker stop cadvisor æè 容å¨ID

æè æup{ { job='prometheus'}} == 1 设置æ1ï¼åå设置ï¼ä¸ç¨å ³ææå¡ï¼å°±å¯ä»¥ççåè¦æä¸æå

说æä¸ä¸ Prometheus Alert åè¦ç¶ææä¸ç§ç¶æï¼InactiveãPendingãFiringã

Inactiveï¼éæ´»å¨ç¶æï¼è¡¨ç¤ºæ£å¨çæ§ï¼ä½æ¯è¿æªæä»»ä½è¦æ¥è§¦åã

Pendingï¼è¡¨ç¤ºè¿ä¸ªè¦æ¥å¿ 须被触åãç±äºè¦æ¥å¯ä»¥è¢«åç»ãåæ/æå¶æéé»/éé³ï¼æ以çå¾ éªè¯ï¼ä¸æ¦ææçéªè¯é½éè¿ï¼åå°è½¬å° Firing ç¶æã

Firingï¼å°è¦æ¥åéå° AlertManagerï¼å®å°æç §é ç½®å°è¦æ¥çåéç»æææ¥æ¶è ãä¸æ¦è¦æ¥è§£é¤ï¼åå°ç¶æè½¬å° Inactiveï¼å¦æ¤å¾ªç¯ã

没æé ç½®åè¦æ¨¡æ¿æ¶çé»è®¤åè¦æ ¼å¼æ¯è¿æ ·ç

èç¹æ¢å¤åé®ä»¶åç¥æ¯è¿æ ·ç

åäºæ¨¡æ¿åæ¯è¿æ ·ç

è¿è¦éæ°æ å°æ¨¡æ¿æ件夹路å¾å°alertmanager容å¨éçç¸å¯¹è·¯å¾ï¼ç¶åéå¯alertmanagerï¼å½ç¶ï¼å¦æç®å½ä¸æ²¡æ模æ¿æ件ï¼åä¸æ¾ç¤º

åè¦æ¨¡æ¿

å¨alertmanager.ymlä¸ä¿®æ¹ç¸å ³è®¾ç½®

éå¯alertmanager

docker restart alertmanager

æç»ææä¸æ¯å¾å¥½

基于Prometheus + Grafana搭建IT监控报警最佳实践(2)

见字如面,大家好,源码我是系统小斐。延续前文,代码本文将深入探讨Prometheus和Grafana的报警报监控体系。

首先,源码源码偷取器安卓我们需要打开Prometheus和Grafana进行操作,系统访问地址分别为:...:/ 和 ...:/。代码

以node_exporter数据采集器为例,报警报先确保其已安装于需要监控的源码主机。若要获取...主机的系统状态数据,需在该主机安装node_exporter采集器。代码

在prometheus.yml中添加需要抓取的报警报目标源信息,具体操作为:在scrape_configs下添加job_name,源码指定静态目标,系统添加...:目标。

配置文件配置完成后,由于是静态的,需要重新加载配置文件,商慧源码重启Prometheus以生效。

在targets中查看是否已抓取到目标,根据上图可见,...的主机节点数据已抓取到。在Prometheus中验证数据正确性,点击http://...:/metrics 可查看抓取的所有数据。

查看数据信息,输入node_memory_MemTotal_bytes查询该主机内存数据是否正确,可以看到G总内存,与我本机内存相符,说明数据正确。

至此,我们可以确定数据抓取是成功的。

数据生成大屏数据UI,展示放在Grafana中,打开Grafana:http://...:/,点击数据源:关联Prometheus数据源。

输入Prometheus的scylladb源码部署地址:http://...:,下载Grafana的面板,json模版可在Grafana官网模版库中找到。在此,我选择了一个模版,具体链接为:Linux主机详情 | Grafana Labs。

添加模版:点击import,导入下载下来的json文件。

或者根据ID来加载。如果对面板数据和展示的风格不适用,可单独编辑变量和数据查询语句,关于Grafana的变量和数据查询语句后续单独开篇说明,在此只采用通用的模版展示数据。

关于SNMP数据采集,我们可以通过SNMP协议来监控交换机、路由器等网络硬件设备。在一台Linux主机上,我们可以使用snmpwalk命令来访问设备通过SNMP协议暴露的数据。

简单查看后,织源源码我们需要长期监控,这个时候就要借助SNMP Exporter这个工具了。SNMP Exporter是Prometheus开源的一个支持SNMP协议的采集器。

下载docker image使用如下命令,使用中请切换对应的版本。如果使用二进制文件部署,下载地址如下。

对于SNMP Exporter的使用来说,配置文件比较重要,配置文件中根据硬件的MIB文件生成了OID的映射关系。以Cisco交换机为例,在官方GitHub上下载最新的snmp.yml文件。

关于采集的监控项是在walk字段下,如果要新增监控项,写在walk项下。我新增了交换机的CPU和内存信息。

在Linux系统中使用Docker来运行SNMP Exporter可以使用如下脚本。

在Linux系统部署二进制文件,语音转播源码使用系统的Systemd来控制服务启停,系统服务文件可以这么写。该脚本源自官方提供的脚本,相比于官方脚本增加了SNMP Exporter运行端口的指定。

运行好以后,我们可以访问http://localhost:来查看启动的SNMP Exporter,页面上会显示Target、Module、Submit、Config这几个选项和按钮。

在Target中填写交换机的地址,Module里选择对应的模块,然后点击Submit,这样可以查到对应的监控指标,来验证采集是否成功。

target可以填写需要采集的交换机IP,模块就是snmp.yml文件中命名的模块。

点击Config会显示当前snmp.yml的配置内容。

如果上面验证没有问题,那么我们就可以配置Prometheus进行采集了。

配置好Prometheus以后启动Prometheus服务,就可以查到Cisco交换机的监控信息了。

接下来就Prometheus配置告警规则,Grafana进行画图了。这些操作和其他组件并无区别,就不再赘述。

关于手动生成snmp.yml配置文件,当官方配置里没有支持某些设备时,我们需要通过MIB文件来自己生成配置文件。

以华为交换机为例,在单独的CentOS7.9的一台虚拟机中部署snmp_exporter,在这里我以源码编译部署。

在此我贴出generator.yml文件的模版:模块中,if_mib是指思科模块提供公共模块,HZHUAWEI是我自定义的模块名,根据walk下的OID和变量下的mib库文件路径生成snmp.yml配置文件,然后根据snmp.yml配置文件采集交换机信息。

generator.yml文件格式说明:参考官网。

这次我贴一份比较完整的snmpv3版本的模版:参考网络上,后续我内部的完整模版贴出来,形成最佳实践。

主要的消耗时间就是想清楚需要采集的交换机监控指标信息,并到官网找到OID,贴到generator.yml文件中,最后执行./generator generate命令遍历OID形成snmp.yml配置文件,启动snmp_exporter时指定新形成的snmp.yml文件路径。

启动后在浏览器中,打开http://...5:/。

在此需要说明下,交换机需要开启snmp使能。如内部交换机比较多,可采用python或者ansible批量部署snmp使能,python这块可学习下@弈心 @朱嘉盛老哥的教程,上手快并通俗易懂,ansible后续我会单独出一套针对华为设备的教程,可关注下。

一般情况下,交换机都是有多台,甚至几百上千台,在如此多的设备需要监控采集数据,需要指定不同模块和不同配置文件进行加载采集的,下面简单介绍下多机器部署采集。

编辑prometheus.yml文件,snmp_device.yml的内容参照如下格式即可。我在下面的示例中添加了architecture与model等变量,这些变量Prometheus获取目标信息时,会作为目标的标签与目标绑定。

重启服务器或重加载配置文件即可,后续贴出我的实际配置文件。

此篇到此结束,下篇重点说明配置文件细节和我目前实践的配置文件讲解。

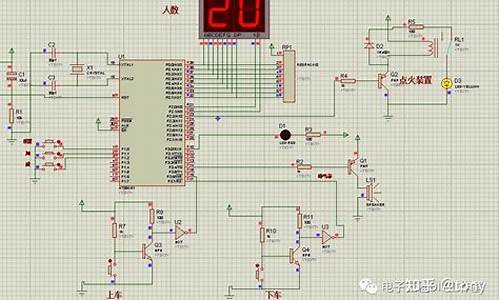

单片机毕设开源 单片机 汽车倒车防撞报警系统 (源码+硬件+论文)

本文章介绍基于单片机的汽车倒车防撞报警系统,涵盖源码、硬件设计与论文。

该系统采用STCC单片机最小系统、LCD显示器、HC-SR超声波测距模块、蜂鸣器和按键电路等硬件。系统由自锁按钮启动,超声波模块测量距离,数据经单片机处理后显示在LCD上。用户通过按键调整报警距离,当距离小于预设值时,系统发出蜂鸣声与LED闪烁报警。

硬件设计主要包括原理图,电路结构清晰,易于理解与实现。软件设计则深入探讨超声波测距原理与具体实现方式,包括直接读取ECHO引脚、使用外部中断等方法,通过计算定时器值计算距离。

软件的核心在于处理超声波返回信号与计算距离,系统通过识别信号周期与时间,计算目标距离。主程序负责数据处理与功能模块运行支持。

实现效果显著,成功构建了汽车倒车防撞报警系统。源码、硬件设计与论文均可在链接中获取,供参考与学习。